环境安装

1、安装相关依赖

|

|

2、 安装go语言环境12345678910111213141516# 下载wget https://dl.google.com/go/go1.12.6.linux-amd64.tar.gz# 解压tar -C /usr/local -xzf go1.12.6.linux-amd64.tar.gz# 创建go项目路径mkdir -p /root/gopath# 添加环境变量vi /etc/profile# 添加内容GOROOT=/usr/local/goGOPATH=/root/gopathexport GOROOTexport GOPATHexport PATH=$PATH:$GOPATH/bin:$GOROOT/bin# 使环境变量生效source /etc/profile

3、安装onionscan

|

|

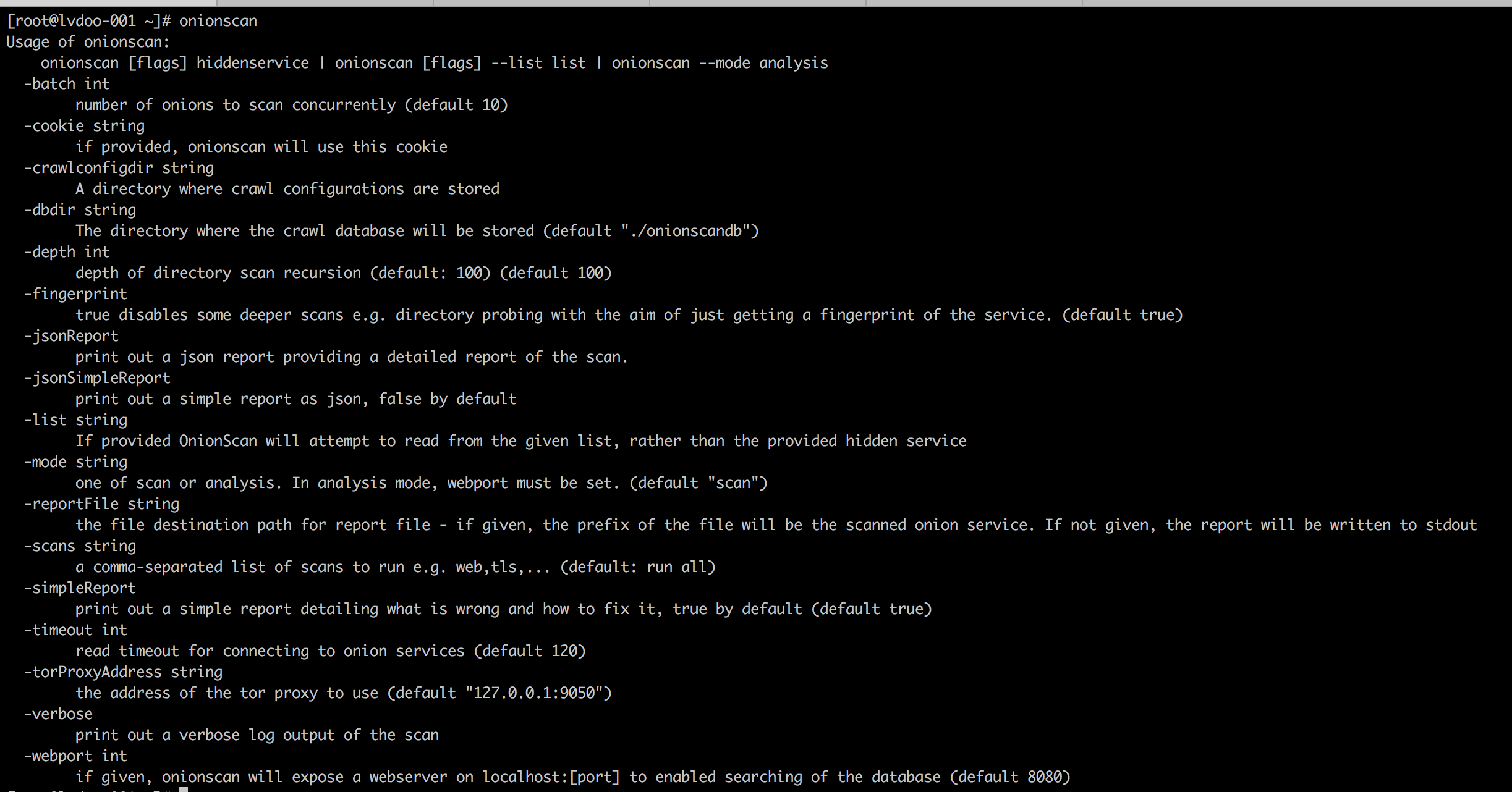

在命令行输入onionscan返回相应的命令信息表示onionscan安装成功

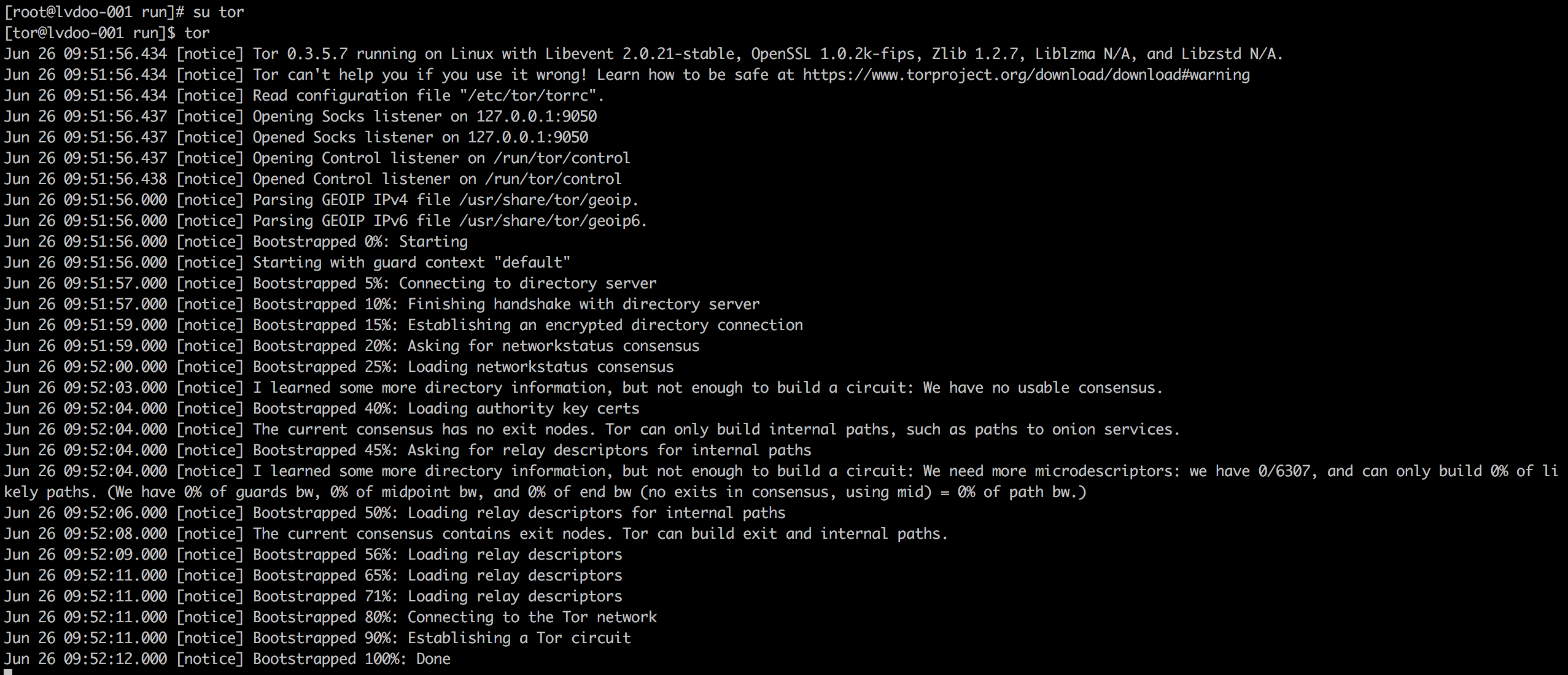

由于onionscan是通过tor代理进行访问暗网,而tor在国内不能直接连接上,所以需要进行代理配置

|

|

出现如下图输出,表示tor启动成功

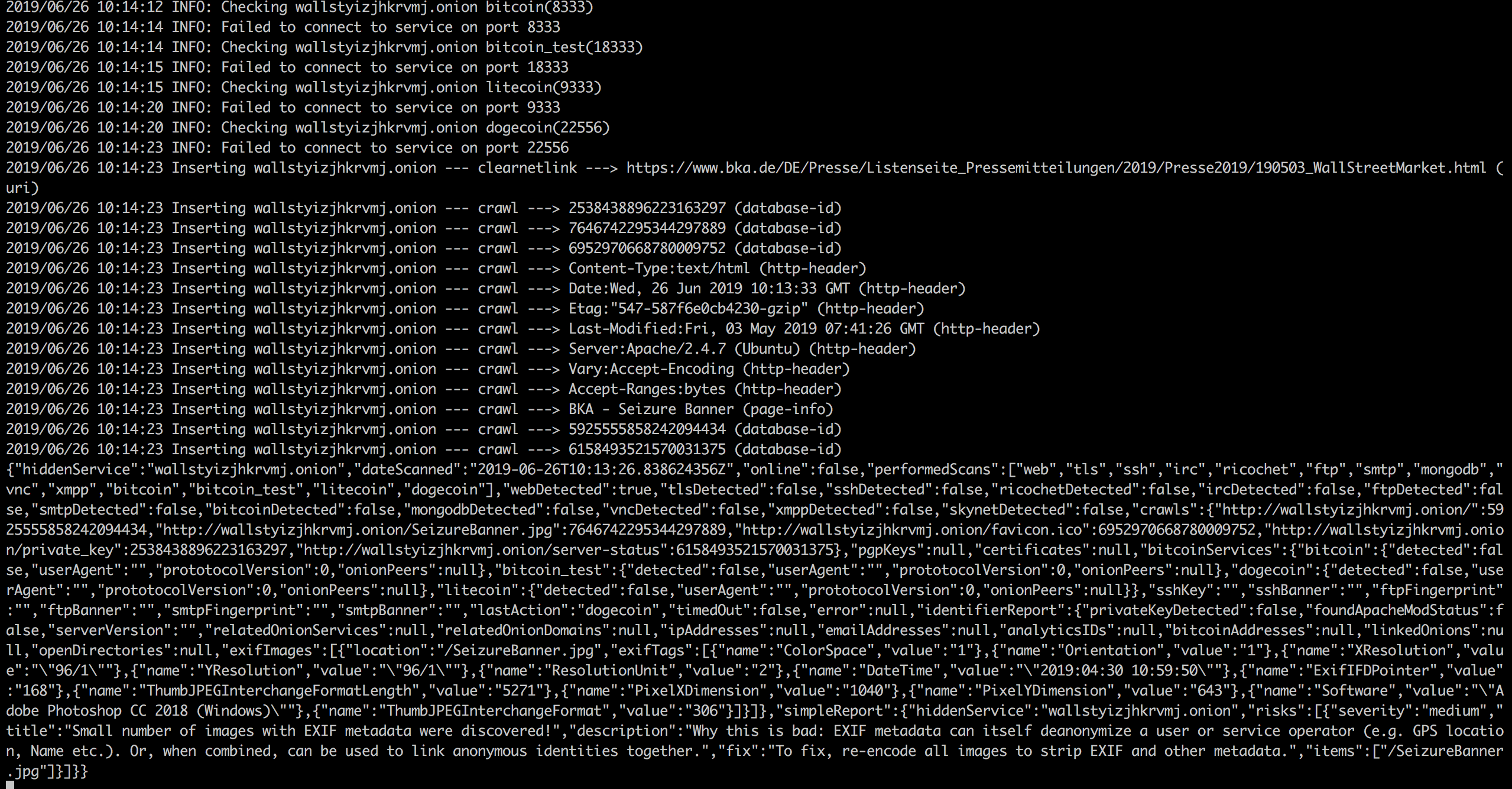

onionscan的使用

|

|

参数说明:

- -dbdir 指定爬取数据存储目录,未指定情况下会保存在当前路径下

- -torProxyAddress 使用tor代理

- -depth 指定扫描暗网的深度

- -jsonReport 扫描结果生成json报告

- -verbose 控制台输出详细信息

扫描结果效果图